par Arthur DELOFFRE, Emilie | Déc 3, 2025 | Articles techniques, Non classifié(e)

Introduction La BARBHACK est un événement de cybersécurité organisé à Toulon au mois d’août. On y retrouve des conférences, une session de rump, un barbecue ainsi qu’un CTF en clôture de journée. Acceis a constitué une équipe de cinq joueurs pour participer au...

par Arthur DELOFFRE | Sep 23, 2025 | Actualité, Articles techniques, Non classifié(e)

Writeup – Challenge Web OIPC Introduction Le challenge OIPC est une épreuve web proposée lors du CTF de la Barbhack 2025. L’application se présente comme un site de commande de pizzas reposant sur une API REST. Le niveau de difficulté est indiqué comme medium et...

par ACCEIS | Juil 23, 2025 | Articles techniques

🧩 Description Après qu’un de vos amis a été laissé pour mort par le trauma team, vous décidez d’intervenir et de compromettre leur chef des opérations. https://trauma-team.fr/ Imagine tu peux reset un mot de passe avec des questions de sécurité, juste...

par Alexandre RIPOTEAU | Juin 18, 2025 | Articles techniques

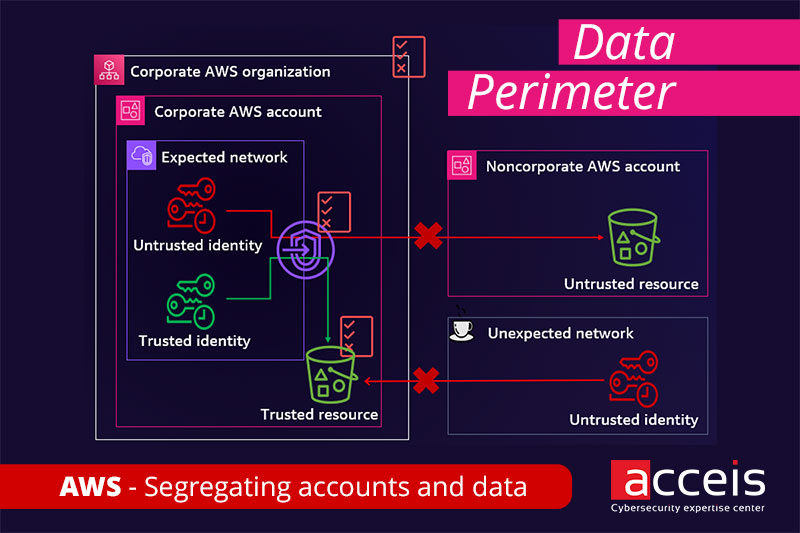

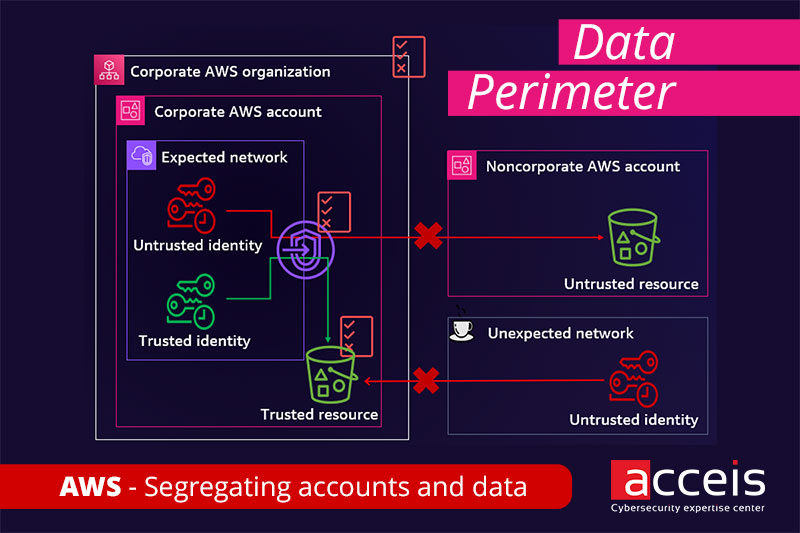

Dans les environnements AWS conséquents, les ressources et utilisateurs sont parfois segmentés en unités au sein d’une organisation. Cela permet de cloisonner les accès et les usages. Il est cependant difficile de contrôler efficacement l’ensemble des...

par Alexandre RIPOTEAU | Juin 18, 2025 | Articles techniques EN

In large AWS environments, resources and users are sometimes segmented into units within an organization. This allows access and usage to be segregated. However, it is difficult to effectively control all resources at the organizational level. Data perimeter allows...

par ACCEIS | Mai 22, 2025 | Articles techniques

TL;DR Notre équipe composée de membres de offenskill(Laluka), besecure(Kevin Mizu), Ooggle et bien évidement acceis(Ryzzen,TRIKKSS,Vozec, et bien évidemment votre seigneur KlemouLeZoZo) a remporté la première place. Contexte À la BarbHack 2024, mpgn connu pour avoir...

par ACCEIS | Fév 6, 2025 | Articles techniques

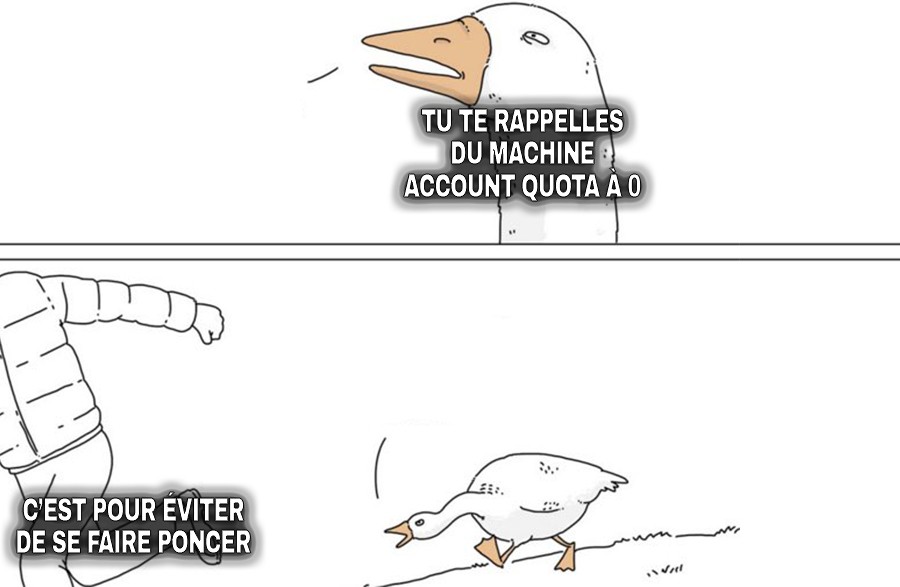

TLDR Dans un environnement Active Directory, il est possible de générer des certificats arbitraires, pour le domaine. Pour cela, il suffit de créer un compte machine, puis de générer un certificat à partir du template Machine du service ADCS. Objectif Il peut être...

par Daniel | Oct 9, 2024 | Articles techniques

Introduction La BARBHACK est un évènement de cybersécurité organisé à Toulon au mois d’août. Elle y regroupe des conférences, une session de rump, un barbecue ainsi qu’un CTF en fin de soirée. Acceis a ainsi pu envoyer plusieurs joueurs afin de participer...

par Arthur DELOFFRE | Sep 12, 2024 | Actualité, Articles techniques, Cryptologie

Ralph Merkle et Martin Hellman, deux cryptographes américains présentent en 1978 un des premiers cryptosystèmes asymétriques. Cet article va présenter ce chiffrement puis décrira 3 différentes attaques contre celui-ci. Présentation du cryptosystème: Le schéma que...

par Tristan D'audibert | Août 28, 2024 | Articles techniques EN, Développement, Outils et méthodes

This article is a tutorial on how to create an eBPF program using a tracepoint. If you are not familiar with eBPF, please refer to our introduction to eBPF, or to the official documentation. To follow this article in the best conditions, we recommend you read part 1...